Siber Saldırı; Windows kullanıcıları acilen güncelleme yapın

Dünyayı kasıp kavuran siber saldırı şoku karşısında ünlü antivirüs ve çevrimci güvenlik programı üreticisi Kaspersky Lab'tan önemli uyarılar geldi. Kaspersky Lab, özellikle Windows kullanıcılarının acilen işletim sistemi güncellemelerini alması önerisinde bulunuyor. Kaspersky Lab araştırmacıları, 12 Mayıs 2017 tarihinde dünya çapında birçok kuruluşu etkileyen WannaCry fidye yazılımı saldırısına ilişkin sürecin gelişimini izlemeye devam ederek, aşağıdaki güncel bilgileri paylaşmaktadır:

Fidye yazılımının gelişim süreci:

15 Mayıs Pazartesi günü dolaşımda bulunan toplam varyant (aynı yazılımın değişken sürümleri) sayısı hala belirsizdir ancak hafta sonu boyunca iki önemli varyant ortaya çıkmıştır. Kaspersky Lab, bunların hiçbirinin zararlı yazılımın orijinal geliştiricileri tarafından yaratılmadığına; saldırıların, kendi çıkarlarını ve amaçlarını gözetmeye hevesli olan kişiler tarafından yamalanarak düzenlendiğine inanmaktadır.

İlk varyant pazar sabahı 02:00 dolaylarında yayılmaya başlamıştır ve farklı bir alana (domain) bağlanmak üzere yamalı olduğu görülmüştür. Kaspersky Lab, bugüne kadar bu varyant için Rusya ve Brezilya'da bulunan üç kurban tespit etmiştir.

Hafta sonu boyunca ortaya çıkan ikinci varyantın ise, zararlı yazılımın yayılımını önleyeceği düşünülen zayıf noktasını (kill switch) ortadan kaldırmak için yamalanmış olduğu ve muhtemelen söz konusu yazılım hatasını içerdiği için yayılmadığı gözlemlenmiştir.

Bugüne kadar saldırıdan etkilenenlerin sayısı

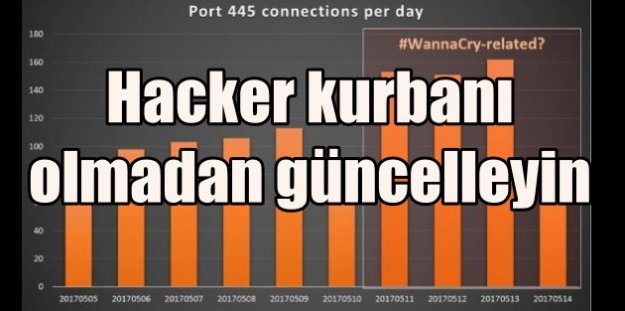

Ağ loglarının daha ayrıntılı bir analizi, WannaCry fidye yazılımının 11 Mayıs Perşembe günü yayılmaya başlamış olabileceğini göstermektedir.

Saldırıdan etkilenenlerin toplam sayısını tahmin etmek zordur. Kaspersky Lab’ın kendi ölçümlemesi 45.000'in üzerinde kullanıcının saldırıya uğradığını göstermektedir, ancak bu toplam saldırı sayısının bir kısmını temsil etmektedir. (Kaspersky Lab’ın müşterilerinin payı)

WannaCry’ın çoğu sürümünde sabit olarak kodlu bulunan zayıf noktaya (kill switch) hizmet eden ‘sinkhole’ sunucusuna (alan adlarının zararlı yazılımlar tarafından kullanımını engellemek için DNS sorgularına yanlış bilgi veren bir DNS sunucusu) bakarak bu konuda daha net bir tablo çizilebilmektedir. An itibarıyla, ‘kill-switch’ kodundan gelen yeniden yönlendirmeleri toplayan Malwaretech ‘sinkhole’ sunucusu, yaklaşık olarak 200.000 hit kaydetmiş bulunmaktadır.

Bu rakam, internete bağlanmak için bir vekil sunucu kullanılan kurumsal ağlardaki saldırıları içermemektedir. Gerçek kurban sayısı çok daha büyük olabilir.

15 Mayıs Pazartesi günü Kaspersky Lab tarafından tespit edilen WannaCry saldırı girişimleri, 12 Mayıs Cuma gününe kıyasla 6 kat azalmıştır. Bu, saldırının kontrol altında alınmaya başladığını göstermektedir.

Olası bir saldırıdan etkilenme riskini azaltmak için Kaspersky Lab’ın tavsiyeleri:

Saldırıda kullanılan güvenlik açığını kapatmak üzere Microsoft’un sunduğu resmi yamayı yükleyin (Windows XP, Windows 8 ve Windows Server 2003 için de kullanılabilen yamalar da vardır).

Tüm ağ düğümlerinde güvenlik çözümlerinin aktif olduğundan emin olun.

Kaspersky Lab çözümlerini kullanmayanlara ücretsiz Kaspersky Anti-Ransomware Tool (KART) yüklemeleri önerilir.

Bir Kaspersky Lab çözümü kullanılıyorsa, davranışsal bir proaktif algılama bileşeni olan System Watcher'ı içerdiğinden ve açık durumda olduğundan emin olun.

Olası enfeksiyonu en kısa sürede bulabilmek için Kaspersky Lab'ın çözümündeki Kritik Alan Taraması (Critical Area Scan) görevini çalıştırın (aksi durumda 24 saat içinde kapanmazsa otomatik olarak algılayacaktır).

MEM: Trojan.Win64.EquationDrug.gen'i tespit ettikten sonra sistemi yeniden başlatın

Olası saldırılar hakkında bilgilendirilmek için, Müşteriye Özel Tehdit İstihbaratı Raporlama hizmetlerini kullanın.

WannaCry gömülü sistemleri de hedeflemektedir. Gömülü sistemler için özel güvenlik çözümlerinin yüklenmesini ve hem anti-malware korumasına hem de Standart Engelleme (baştan yasaklı) fonksiyonuna sahip olunmasını öneririz.

Teknik veri

Wannacry saldırı metodu ve ilgili Tehdit Göstergeleri hakkında detaylı bilgilere Securelist’teki blog yazısından ulaşabilirsiniz.